震惊!立创 EDA 可以接入 AI 了

瘫软在座位

https://github.com/easyeda/easyeda-api-skill

1.安装 AI 服务 + skill

2.EDA 里安装插件

3.建立连接

瘫软在座位

https://github.com/easyeda/easyeda-api-skill

1.安装 AI 服务 + skill

2.EDA 里安装插件

3.建立连接

通读当前工程的文件夹。把你学到的关于项目的信息增加到AGENTS.md文件里面。用中文写,要格式清晰。

禁止批量删除文件或目录。

不要使用:

-'del /s'

-'rd /s'

-'rmdir /s'

-'Remove-Item -Recurse'

-'rm -rf'

需要删除文件时,只能一次删除一个明确路径的文件。

正确示例:Remove-Item "C: \path\to\file.txt"

如果需要批量删除文件,应停止操作,并向用户请求,让用户手动删除。

第一步:获取商店链接

在浏览器打开微软商店网页版,搜索“Codex”,然后复制它的网址。例如:

https://apps.microsoft.com/detail/9plm9xgg6vks?hl=zh-CN&gl=CN

第二步:解析下载链接

打开网站 https://store.rg-adguard.net/ 把刚刚复制的链接粘贴进去,点击“检索”。

第三步:下载安装包

在解析出的结果里,找到后缀为 .msix 的文件,右键选择“链接另存为”来下载它。

第四步:安装或解压

直接双击 .msix 文件,如果能正常安装就大功告成。

如果双击后报错“无效的注册表值”,把 .msix 后缀名改成 .zip,然后像解压普通压缩包一样解压它。进入解压后的 /app/ 文件夹,找到 Codex.exe,直接双击就能启动了!

使用 AI 的能力包含了使用提示词的能力。

模型的能力在不断提升,但提示词在很长时间内是可以复用的。

来源:怪兽哪里跑

Quartus 13.1 在 Win10 系统下载程序,遇到 cygwin 兼容红字报错如下:

0 [main] bash 20980 find_fast_cwd: WARNING: Couldn't compute FAST_CWD pointer. Please report this problem to the public mailing list [email protected]AI 的解释是“老版本的 Cygwin 运行在你较新的 Windows 系统上”、“Altera 官方当时确实发布过一个专门针对此问题的补丁包”。

进入你的 Quartus 安装路径,替换bin文件夹。

替换文件altera_quartus13.1_cygwin_patch.zip可去 CSDN 上下载。

最后几行如下为正常,此时没有红字报错:

Info: Programmed 11KB +117KB in 2.6s (49.2KB/s)

Info: Did not attempt to verify device contents

Info: Leaving target processor pausedusr/ 目录和 MySQL 导出的 .sql 数据文件mysql2sqlite 转换失败。采用临时 MariaDB 容器:

.sql 到临时 MariaDBmysqldump 导出更干净的 SQL(便于转换)typecho.dbtypecho_(库名与表前缀不一致属正常情况)。config.inc.php,数据库驱动改为 Pdo_SQLite。.../index/data/typecho.dbusr/(主题 / 插件 / 上传附件)data/typecho.db(SQLite 数据库文件)config.inc.php(SQLite 连接与表前缀配置)暂时没有发现什么明显的改变。

下载地址:https://typecho.org/download

升级指南:https://docs.typecho.org/upgrade

旧板子能正常工作,新板子是空的,这时怎么把程序迁移过去?本文记录一次“对拷”流程:通过读取旧板 Flash 中的配置数据,导出 .jic 文件,再写入到新板 Flash,实现新板上电即运行。

对很多 Cyclone 系列来说,现场“下载 FPGA 程序”本质是把配置数据写进板上的配置 Flash。因此只要能把旧板 Flash 的内容读出来,就能写进新板 Flash,达到复制效果。这次的测试板的硬件为 Cyclone III EP3C16Q240 + EPCS16 Flash

在开始读写 Flash 前,务必确认新旧板硬件状态完全一致,尤其是相关的短接点或 0Ω 电阻等。

流程基于 Quartus 的 Programmer,先把所有 Quartus 关掉,再打开 Quartus ➜ Tools ➜ Programmer(我用的是 Quartus 13.1)。确保下载器(如 USB-Blaster)在 Programmer 中可正常识别与通信。

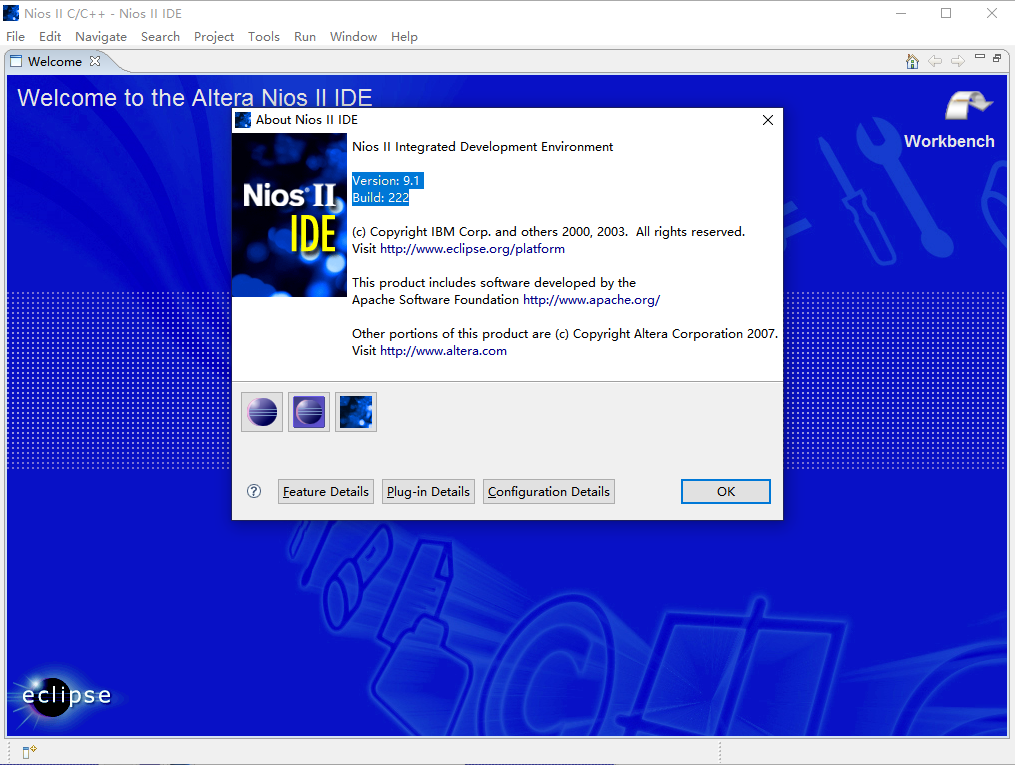

.jic 条目,点击 Save File 保存到电脑*.jic 加载进来nios2-ide.exe Nios II EDS 9.1(Embedded Design Suite) Nios II Integrated Development Environment Version: 9.1 Build: 222 Quartus

现在,Altera 一些旧版本的软件下载是 ftp 链接,现在都已经失效了。

例如 quartus ii 9.1 下载地址:ftp://ftp.altera.com/outgoing/release/91_quartus_windows.exe 2.77GB ftp://ftp.altera.com/outgoing/release/91_nios2eds_windows.exe 576MB ftp://ftp.altera.com/outgoing/release/91_modelsim_ae_windows.exe 586MB ftp://ftp.altera.com/outgoing/release/91_dsp_builder_windows.exe 87MB

可以尝试 Intel 的域名,可能能直接命中旧文件。wget -c -O 91_nios2eds_windows.exe https://fpgadownload.intel.com/outgoing/release/91_nios2eds_windows.exe

其他文件的下载也可以参考这个逻辑。

Armbian 是一款基于 Debian 或 Ubuntu 的开源操作系统,专门针对嵌入式 ARM 平台进行优化和定制。

在 Github 上,amlogic-s9xxx-armbian 是一个 Armbian 的开源库,这个作者的固件还是比较好用的。其中, trixie 是基于最新 Debian 13 构建的,Docker 可以正常安装和使用,16GB EMMC 存储也都正常地完整扩容了,非常给力。立创·泰山派可以检索代号为lckfb的固件,可以“养老”了。

开源作者:https://github.com/ophub

开源库:https://github.com/ophub/amlogic-s9xxx-armbian

检索代号为lckfb的固件:Github 链接

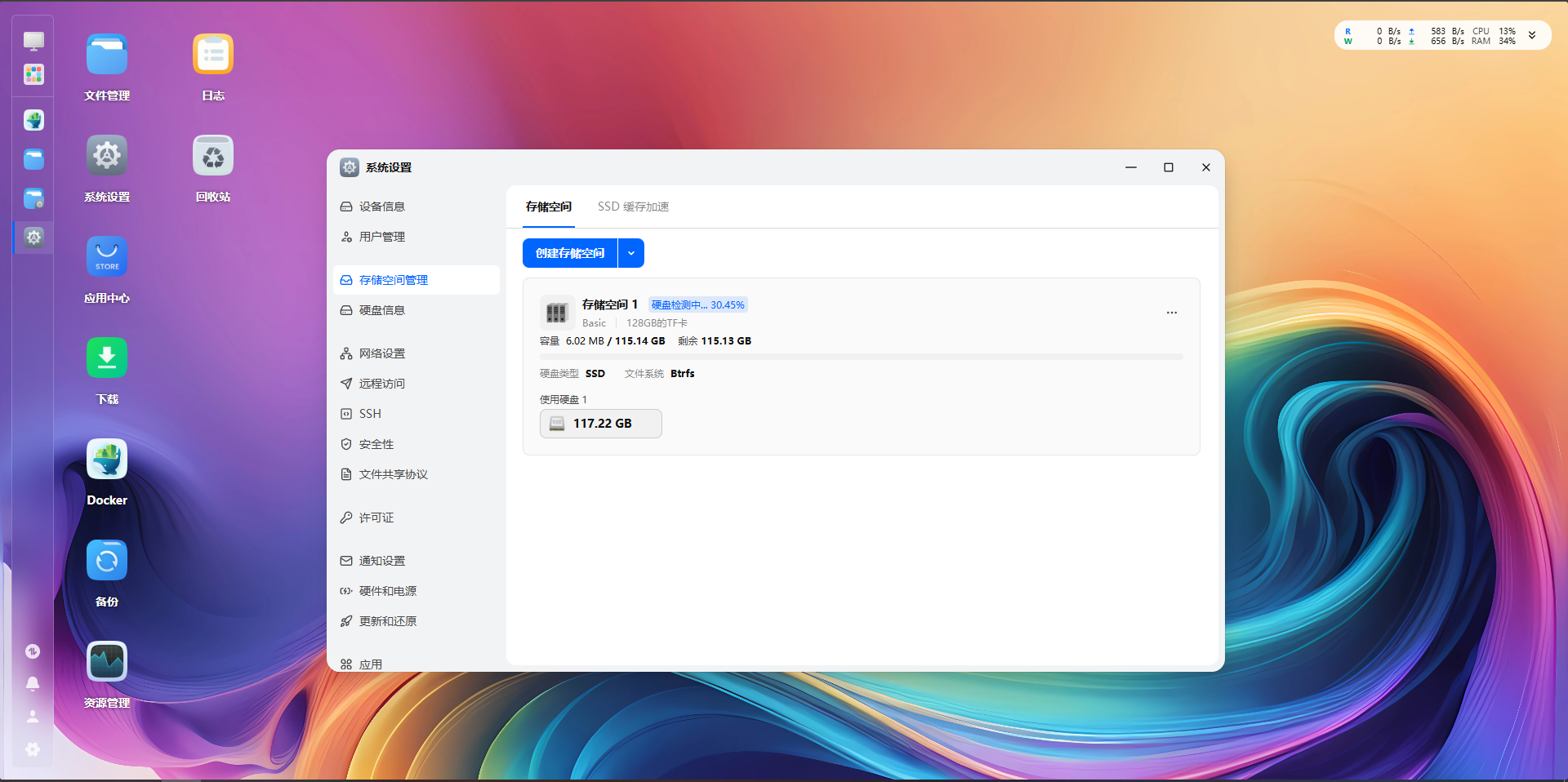

发现一个 LOADER 设备后松开 Recovery 键。右键添加项。0x00000000, 名字 system, 路径选择要刷的 *.img 系统。登录路由器后台,查看分配的 IP 地址,设备名为debian,类似于192.168.0.50。

电脑连接同一个路由器,浏览器访问IP:5666,类似于192.168.0.50:5666。

开始进去提示可以更新内核,但是点了好像没反应。另外,可能是因为我没有内测资格,应用商店是空的。Docker 管理可以用,可以正常注册 FN Connect。

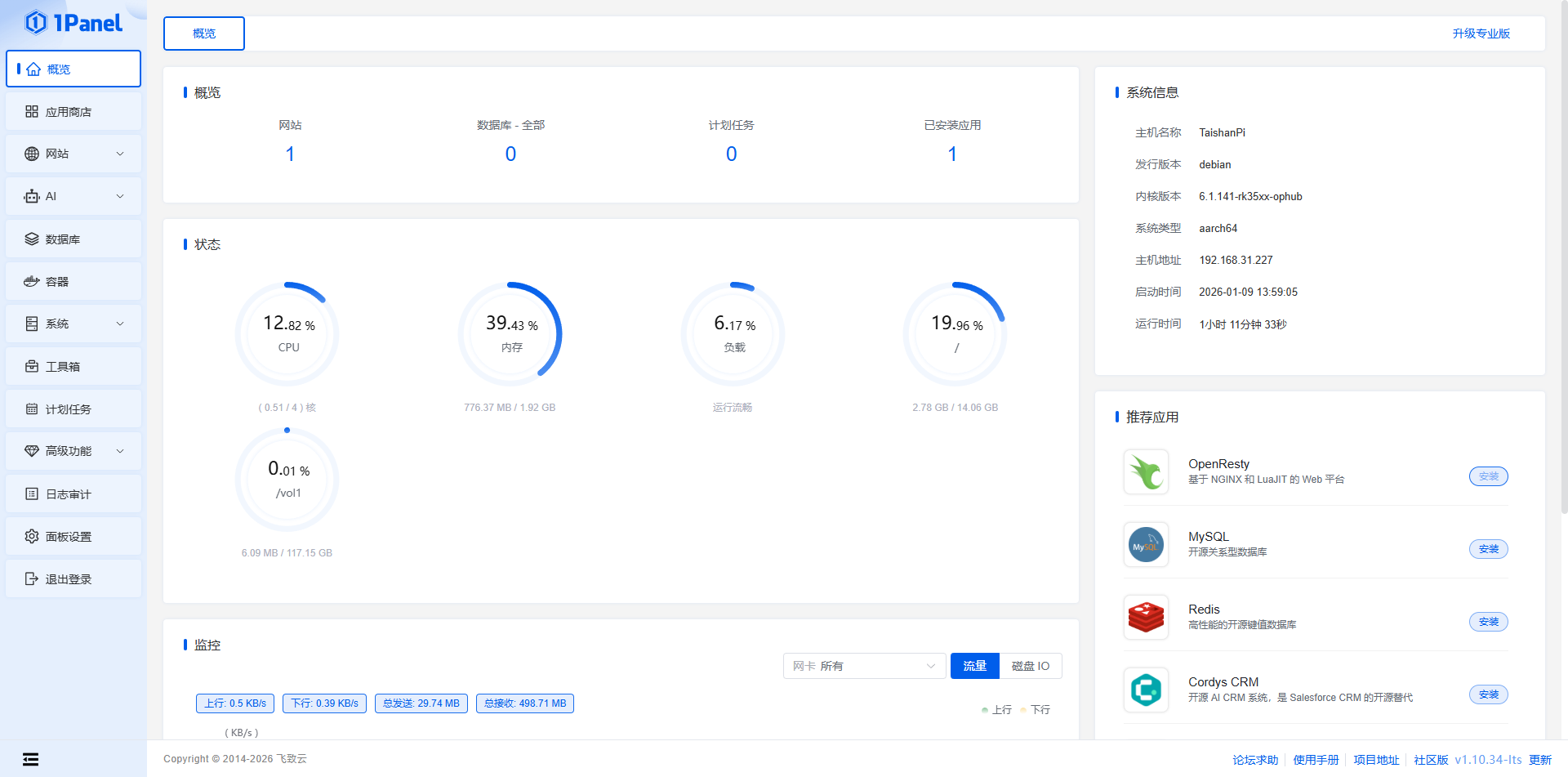

为了正常用上 1Panel 的 OpenResty,可以在:设置 - 安全性 - 端口设置 - 访问端口 - 关闭重定向 80 和 443 端口

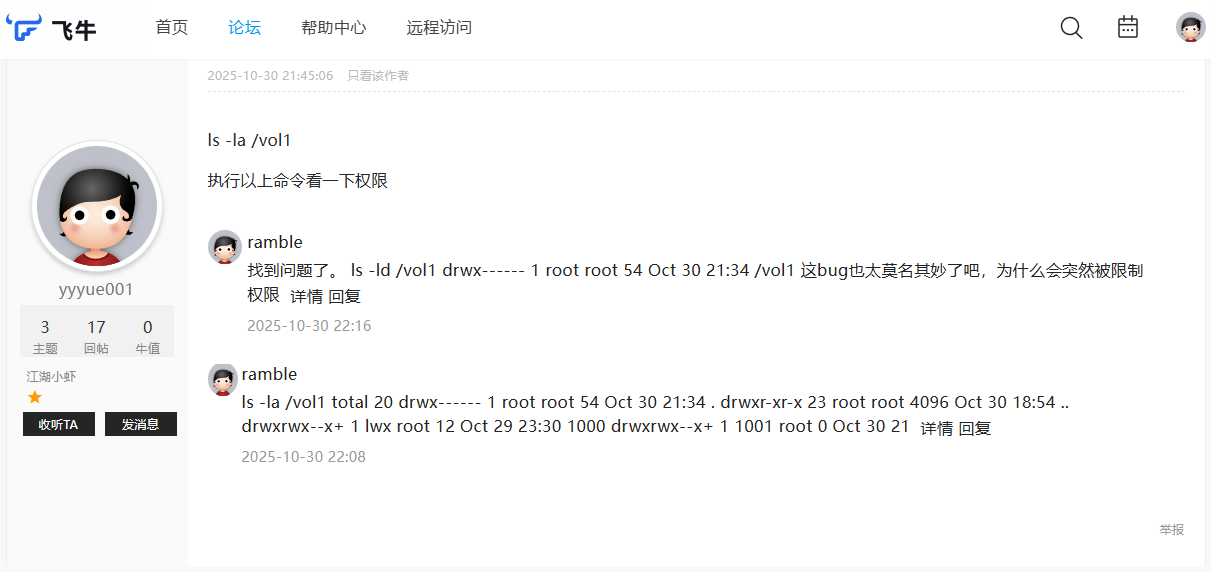

新建提示权限不足的话,可以直接 SSH 给用户对应的权限。MP4 文件能上传,不能查看、下载。

点击展开示例:博客格式化提示词

帮我格式化Markdown文本

1. 英文与中文之间加空格

2. 标点符号前的空格

3. 专有名词修正

4. 大体保持原有格式

5. URL、代码块、配置文件保持原状

6. 连续英文词汇保持紧凑(如SYSTEMD-JOURNAL)

7. 路径和变量名保持紧凑(如/opt/monitor)<details>

<summary>点击展开提示</summary>

示例:这里可以写 **Markdown 内容**

</details><div style="padding: 15px; background-color: #e7f3f0; color: #1e4620; border-left: 5px solid #4caf50; border-radius: 4px; margin-bottom: 10px;">

✅ <b>成功:</b> 这是一个绿色的成功提示框。

</div>| 日期 | 进度 |

|---|---|

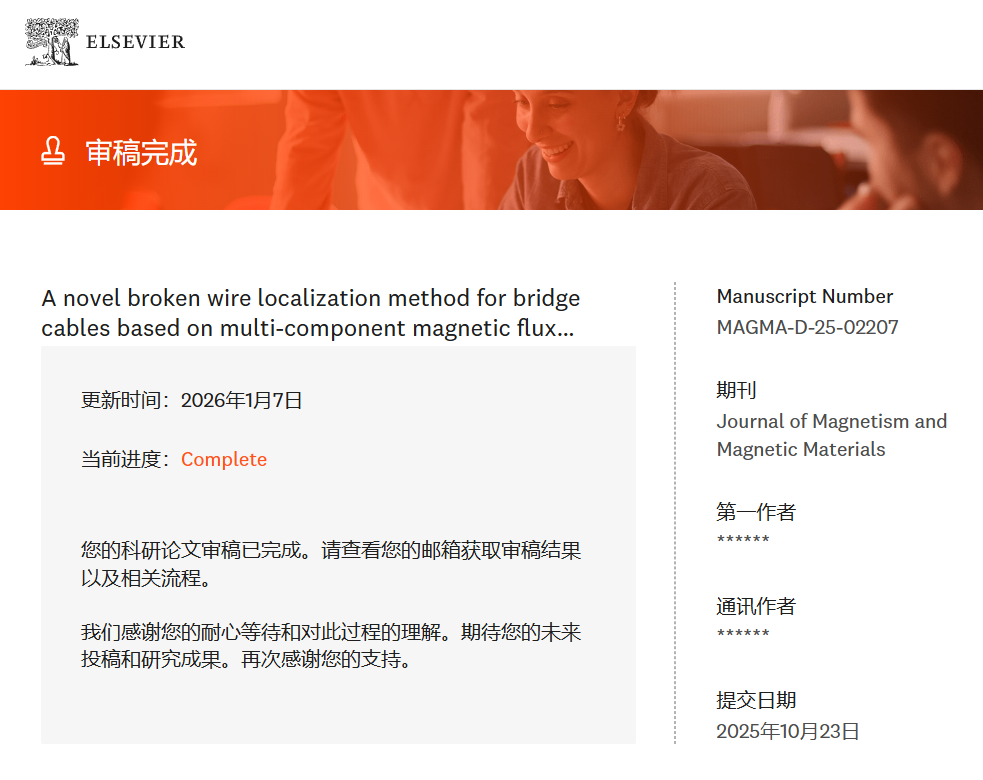

| 2025.10.22 | Received at Editorial Office |

| 2025.12.23 | Article revised |

| 2026.01.06 | Article accepted for publication |

| 2026.01.09 | Offprint order letter sent to you for completion |

| 2026.01.09 | Rights & Access form sent to you for completion |

| 2026.01.09 | Article published online |

| 2026.01.09 | Proofs available for checking |

| 2026.01.10 | Rights & Access form completed by you |

| 2026.01.10 | Your proof corrections have been returned to Elsevier |

| 2026.01.14 | The Share Link has been sent to you |

| 2026.01.14 | Final version of your article published online |

Title

A novel broken wire localization method for bridge cables based on multi-component magnetic flux leakage testing

Keywords

Bridge cables; Multi-component MFL signals; Broken wire; Magnetic dipole model; Defect localization

DOI Link

https://doi.org/10.1016/j.jmmm.2026.173817

最近遇到个很迷惑的问题,同一个静态前端网页在其他手机、电脑显示正常,但在我这台 Win10 机器上,彩虹流动的 CSS 动画完全不动,颜色渲染也有点怪,换了 3 个浏览器,结果都一样。

在 AI 的帮助下,浏览器下按F12,并打开控制台,执行matchMedia('(prefers-reduced-motion: reduce)').matches,结果返回true。这意味着系统开启了“减少动态效果”,浏览器检测到后,会主动把动画禁用。

设置 → 轻松使用 → 显示 → 打开在 Windows 中显示动画

控制面板 → 轻松使用 → 轻松使用中心 → 使计算机更易于查看 → 取消勾选关闭所有不必要的动画

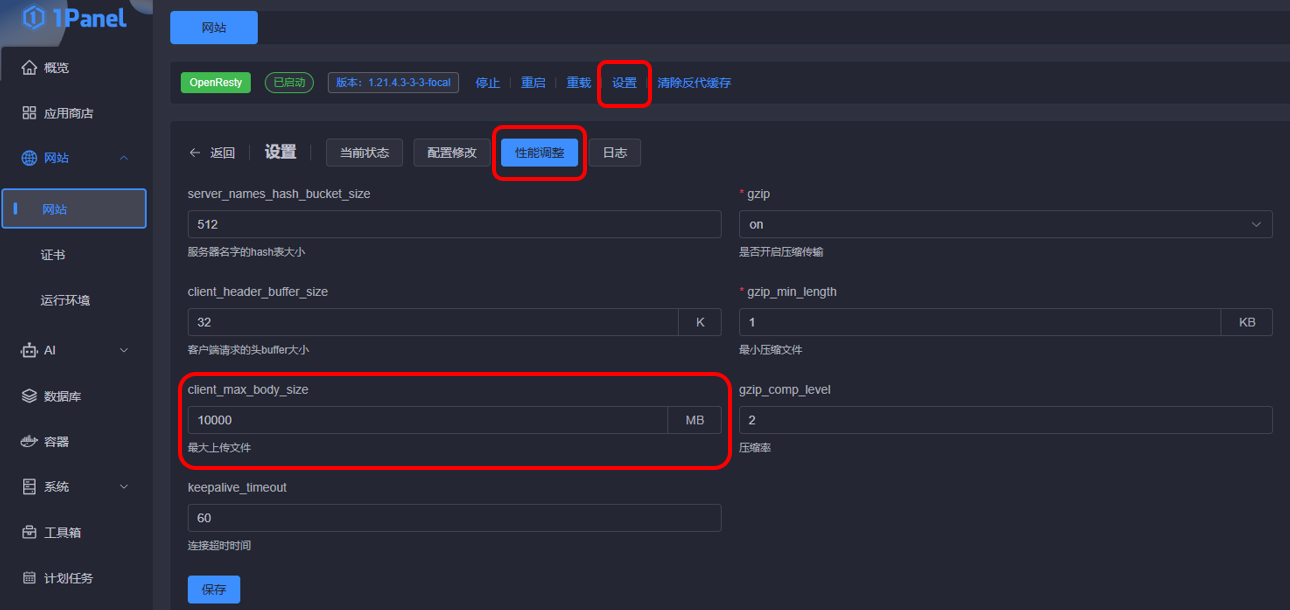

针对上传文件出现OpenList上传文件时提示:Request failed with status code 413的报错,文档中的说法是Nginx配置的文件大小所限制,修改Nginx的client_max_body_size就可以。

我这里使用的是1Panel,默认安装的是OpenResty。其设置位置在:网站-网站-设置-性能调整-client_max_body_size。修改完成之后,需重启OpenResty。现在还是有问题,待解决。

👉 更新:Cloudflare 对经过小橙云代理的请求体大小有限制,Free 套餐为 100 MB,超过就会直接 413,所以关闭小橙云即可。

网上搜索关键词:映射网络驱动器、WebDAV等。另外,别忘了给对应用户授予权限,详见教程:https://doc.oplist.org/guide/advanced/webdav

👉 需要修改注册表,网上搜索有详细教程,总结如下:

reg delete "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer" /v NoNetConnectDisconnect /f

reg delete "HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer" /v NoNetConnectDisconnect /fhttps://github.com/Termix-SSH/Termix

https://github.com/users/lukegus/packages/container/package/termix

docker pull ghcr.io/lukegus/termix:dev-1.10.0

添加 CNAME,将 子域名 解析到 www.shopify.com,关闭小橙云,完成优选域名的添加。

其他 Cloudflare 优选域名请自行搜索,如 www.visa.com。

打开一个项目,进入 设置 - 域和路由 - 添加 - 路由,填上形如 子域名.example.com/*

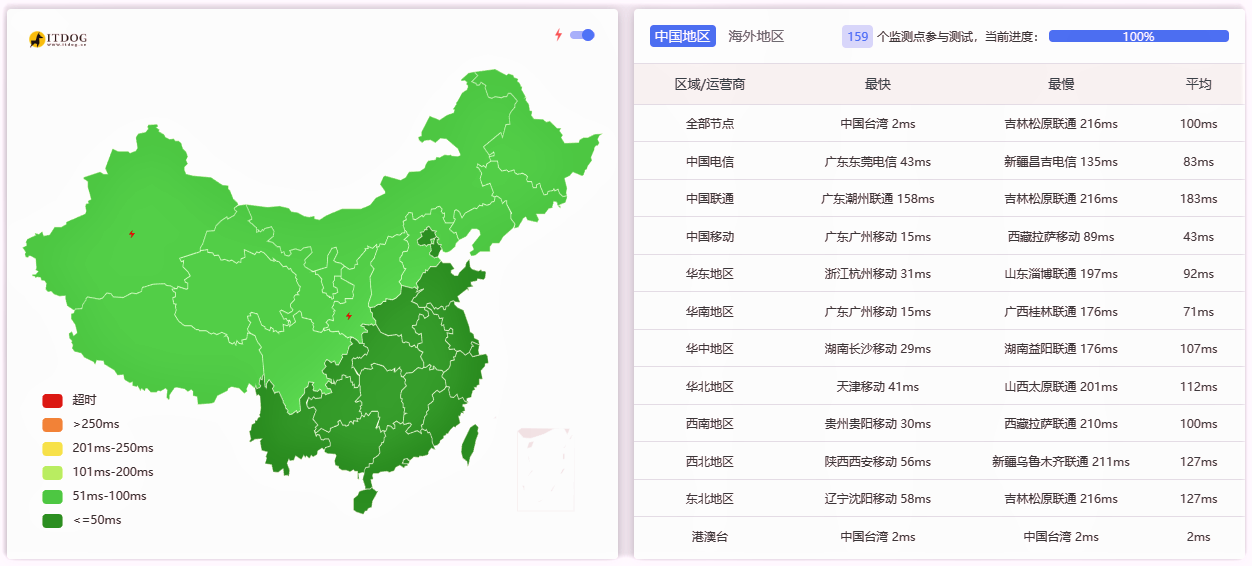

从测速网站上可见,已经成功加速了 Workers 项目的访问速度。

|  |  |

|  |  |

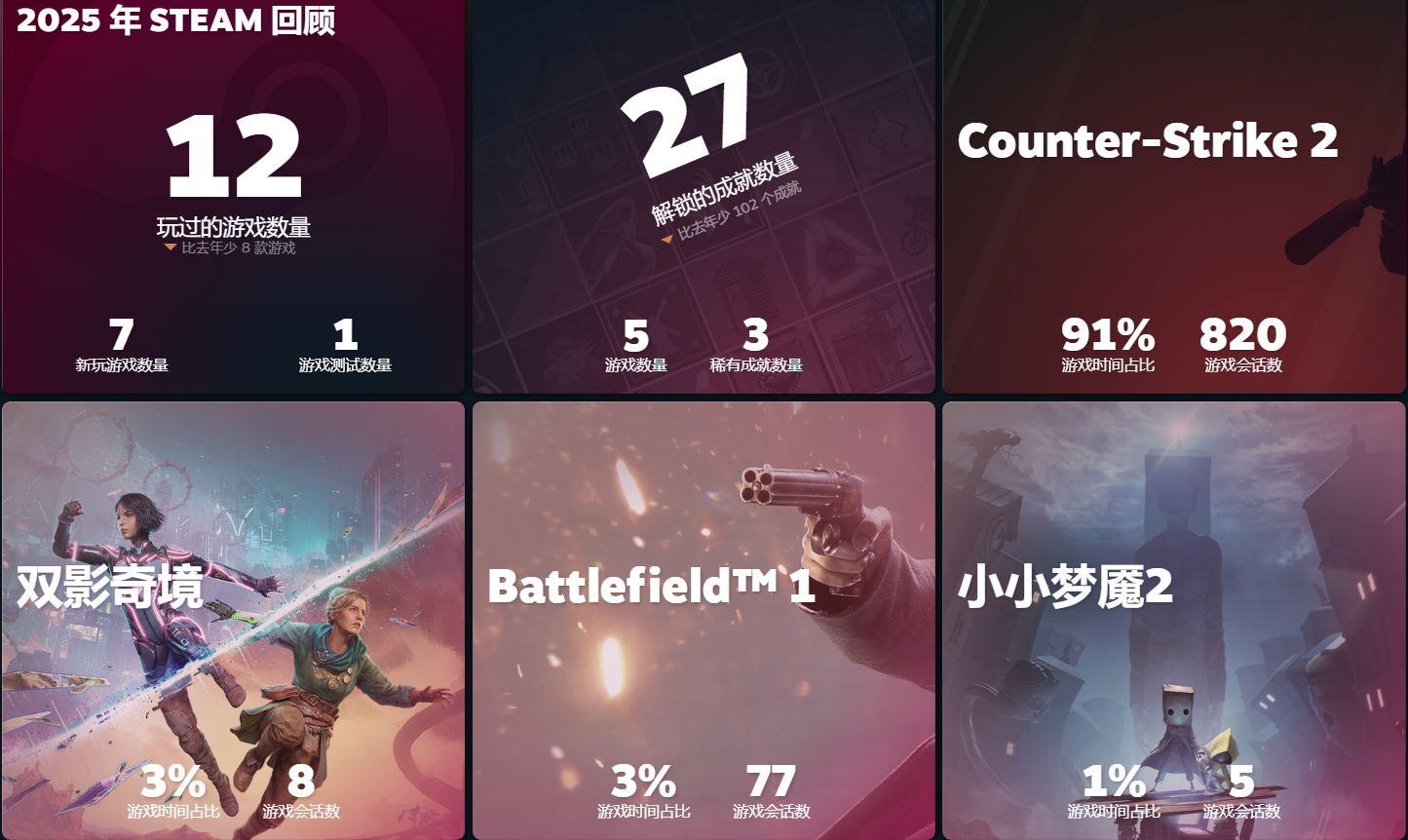

从Clooudflare 2025年度报告说起,2025年也是过得好快啊,开始“坐班式”地进行工作,感觉是“匆匆忙忙”的一年。

现在突然去回想的话,最初的记忆应该来自于 3 月份,刚开始去柳州出差了 8 天,吃了几次螺蛳粉。然后就是每个月平均都会出差一次,去了不少地方。在德阳,上了高铁的铁路桥,算是比较印象深刻的,为了赶高铁空窗期,熬了个通宵。在成都、北京、哈尔滨还见了几位老朋友。在北京是跟着无穷小亮的视频逛的,有些没去过的地方也逛了一下,但是越来越不喜欢特种兵式徒步,有点累。

上半年时候,从 5 月份开始,参加了武汉渡江节大众组的选拔。5–7 月在东湖听涛景区参加了 8 次长距离的蛙泳训练,平均都是1500 米以上,作为小卡拉米,刚开始实在是有点霸王硬上弓了,最后成功横渡长江,算是一个不错的人生体验。有一次训练的时候下着小雨,东湖刮着风,有好大的浪,还是挺惊险的。整个过程也没认识什么朋友,倒是见识了 50、60 岁依然热爱游泳的一群人。最大的感受是:锻炼身体是一辈子的事,身体健康比什么都重要。参加完这次活动之后,现在去游泳都有点佛系了,主要还是以活动身体为主,再也不想搞那么极限了,怕自己失去兴趣。

今年 10 月份,乃至更早一点,开始接触 AI 编程和 Linux 方面的知识。最开始是 Github 的学生优惠里的 Copilot,以它为主要工具,写了项目的 FPGA 程序。后面了解了 Claude 和 Codex,不过暂时已经需求不大了,主要搞一些简单的 HTML。再后面,购买了域名。时至今日,在 AI 的帮助下,搭建了一些小网站,还了解了一些新的软件知识,还是挺有意思的。包括去年买的泰山派,一直吃灰,今年也玩上了。今年 AI 进步也是很大,国产的也有很多不错的模型,比如 MiniMax-M2。后面想去了解下 Docker 之类的吧,还想系统地了解一下搭建网站的工具。

想到什么再补充吧,最近有点困顿。